Microsoft a împărtășit joi noi îndrumări despre o altă vulnerabilitate care afectează serviciul Windows Print Spooler, menționând că lucrează pentru a o aborda într-o viitoare actualizare de securitate.

Pista K CVE-2021-34481 (Scorul CVSS: 7.8), Problema este legată de o eroare locală de creștere a privilegiilor care ar putea fi utilizată în mod greșit pentru a efectua acțiuni neautorizate asupra sistemului. Compania l-a acreditat pe cercetătorul de securitate Jacob Bynes pentru descoperirea și raportarea erorii.

“Există o vulnerabilitate la suprasarcină de privilegii atunci când serviciul Windows Print Spooler efectuează în mod incorect operații de fișiere privilegiate. Un atacator care a exploatat cu succes această vulnerabilitate ar putea rula cod arbitrar cu privilegii SISTEM”, a spus producătorul Windows în avizul său. „Atacatorul poate apoi să instaleze programe, să vizualizeze, să modifice sau să șteargă date sau să creeze conturi noi cu drepturi complete de utilizator.”

Cu toate acestea, trebuie remarcat faptul că o exploatare cu succes a vulnerabilității necesită atacatorul să aibă capacitatea de a executa cod pe sistemul victimei. Cu alte cuvinte, această vulnerabilitate poate fi exploatată doar local pentru a obține privilegii ridicate pe dispozitiv.

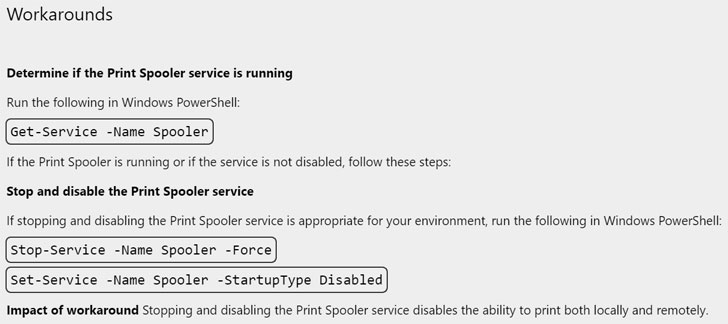

Ca soluție, Microsoft recomandă utilizatorilor să oprească și să dezactiveze serviciul Print Spooler pentru a împiedica părțile rău intenționate să exploateze vulnerabilitatea.

Dezvoltarea vine la câteva zile după ce compania din Redmond a lansat patch-uri pentru a aborda un defect critic în aceeași componentă pe care a dezvăluit-o că este exploatată activ pentru a lansa atacuri în sălbăticie.

Tipărire dublatăCVE-2021-34527), vulnerabilitatea provine dintr-o scanare de permisiune lipsă în Print Spooler care permite instalarea driverelor de imprimare dăunătoare pentru a realiza execuția codului de la distanță sau escaladarea privilegiilor locale pe sistemele vulnerabile.

Cu toate acestea, s-a dovedit mai târziu că o actualizare de securitate în afara benzii ar putea fi complet ocolită în circumstanțe specifice pentru a obține escaladarea privilegiilor locale și executarea codului la distanță. Microsoft a spus de atunci că remedierile „funcționează așa cum au fost proiectate și sunt eficiente împotriva exploatărilor temporare cunoscute ale imprimantei și a altor rapoarte publice denumite în mod colectiv PrintNightmare”.

“Iubitor tipic de twitter. Muzicholic pe tot parcursul vieții. Fanatic al culturii pop. Prieten al animalelor de pretutindeni. Evanghelist avid de bere. Jucător certificat.”